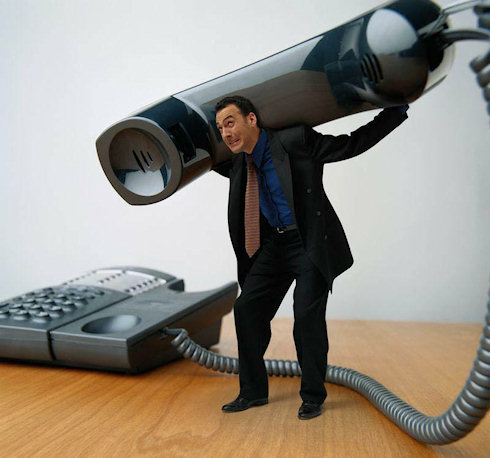

Заместитель директора по развитию Захаров Владимир. Защита от прослушкиСтатья является частью публикации «Прослушивание мобильных телефонов. Кому это надо?» Согласно ежедневным выпускам новостей сотрудники правоохранительных органов совместно с операторами связи ведут ожесточенную борьбу с любителями шпионажа. Разрабатываются технические новинки и другие средства защиты информации, которые позволяют противостоять прослушке. Помимо технических новинок в ход пойдет и личная бдительность, которая даст куда более ощутимый результат для защиты от прослушки.

Безопасность – личное дело каждого

Соблюдая элементарные меры информационной безопасности, Вы никогда не попадете на уловку шпионов. Каждый человек прекрасно знает, что сотовая связь ненадежна, и обсуждать по ней важные переговоры крайне не рекомендуется. Лучше устроить личную встречу и обсудить все детали на ней. Если кто-то и станет случайным слушателем секретов, то он не сможет ими грамотно распорядиться. Но в любом случае стоит озаботиться вопросом защиты от прослушки сотового телефона. Отключение телефонов во время важных переговоров автоматически перекрывает кислород шпионам. Подключиться к абоненту они не смогут, поскольку попросту будет отсутствовать сигнал. Выключая телефон, важно отсоединить батарею, чтобы отключить от источника питания потенциальный жучок. Однако если в телефоне установлен жучок с бесперебойным источником питания никакие меры не смогут противостоять прослушке. Выход один: забирать у всех телефоны на момент заседания или устанавливать глушители сотовой связи.

Приборы для обнаружения жучков

Антижучок предназначен для поиска жучка в мобильном телефоне, обеспечивая защиту от прослушки как обычных мобильных телефонов, так и IPhone и телефонов на Андроид. Работает прибор во время передачи сигнала по радио эфиру, засекая потенциальные отклонения радио сигнала на определенных частотах. Как только Вы обнаружите жучок – от него можно избавиться, или приобрести новый проверенный телефон. Против жучков лучше прибора нет, но если в прослушке задействованы операторы связи, вирусs или специализированное ПО, прибор бессилен.

Глушители связиВсе великолепные технические разработки поначалу тестируются военными. Это можно сказать и о глушителях связи. Несколько десятков лет назад первые модели приборов использовались для защиты от прослушки в помещении посредством подавления беспроводных сигналов. Результаты испытаний показывают, что приборы действительно работают и полностью отключают все сигналы в радиусе действия. Современные глушилки работают, полностью заглушая все сигналы, в определенных диапазонах сигналов:

Телефоны не работают, следовательно получить информацию с их помощью не получится. Связь также не работает, поэтому поступление входящих звонков и сообщений на некоторое время прекращается. В подобном радиомолчании можно спокойно производить конфиденциальные переговоры. А эффективность радиомолчания была доказана более семидесяти лет назад, когда на военную базу Перл Харбор напала Японская флотилия. Американцы искали пропавшие корабли, но так и не нашли их. Заместитель директора по развитию Захаров Владимир. |

|

| ||